What are you Looking for?

Select Sidearea

Populate the sidearea with useful widgets. It’s simple to add images, categories, latest post, social media icon links, tag clouds, and more.

Contact info

-

P: Phone:

-

E: Email:

-

A: Address:

Come difendersi da furti d’identità su Instagram

- Home

- Blog

- Incident handling

- Come difendersi da furti d’identità su Instagram

Articoli recenti

- Scopri le misure di sicurezza per proteggere i tuoi account aziendali

- Come difendersi da furti d’identità su Instagram

- Sponsored Guest Access per la gestione degli accessi Internet sponsorizzati

- Full featured sponsored guest access for Meraki WIFI

- Approve guest access through sponsors with Cisco access points

Archivi

Categorie

Progetti recenti

Categorie

Articoli recenti

- Scopri le misure di sicurezza per proteggere i tuoi account aziendali

- Come difendersi da furti d’identità su Instagram

- Sponsored Guest Access per la gestione degli accessi Internet sponsorizzati

- Full featured sponsored guest access for Meraki WIFI

- Approve guest access through sponsors with Cisco access points

Come difendersi da furti d’identità su Instagram

I tentativi di compromissione dei canali social aziendali sono ormai all’ordine del giorno. Dopo molti investimenti in tempo e risorse per lo sviluppo e la crescita dei profili aziendali si rischia così di perdere tutto a causa di criminali informatici malintenzionati, che poi utilizzano la mail associata ed il canale social come veicolo di spam ed altre attività non consentite.

Recentemente abbiamo recuperato l’identità di alcuni account Instagram aziendali che sono stati vittima di tale attacco informatico, ma non sempre questo è possibile!

Abbiamo quindi sviluppato un protocollo di sicurezza ed una todo list, per prevenire il furto dell’account ed evitare così di perdere il lavoro fatto sui propri canali aziendali, oltre che rischiare un danno d’immagine con i propri follower e clienti.

La truffa per rubare i profili solitamente inizia con un messaggio in direct che spesso sembra provenire dal supporto del social network stesso o da un contatto fidato. Il messaggio spesso invita a visitare un link attraverso cui poi avviene l’attacco o dare informazioni riservate quali e-mail o codici ricevuti via sms. In seguito un esempio di alcuni casi recentemente riscontrati:

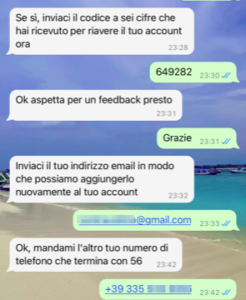

Esempio di contatto pervenuto su WhatsApp da parte di un finto supporto tecnico Instagram

Nell’esempio a fianco si possono notare che il messaggio proviene da un numero nigeriano (insolito per il supporto Meta) e viene contattato con un generico “Ciao utente” e non con il nome del proprietario dell’account.

Nell’esempio a fianco si possono notare che il messaggio proviene da un numero nigeriano (insolito per il supporto Meta) e viene contattato con un generico “Ciao utente” e non con il nome del proprietario dell’account.

La richiesta dovrebbe inoltre essere sospetta in quando il servizio tecnico non chiede mai i codici di sicurezza dell’utente.

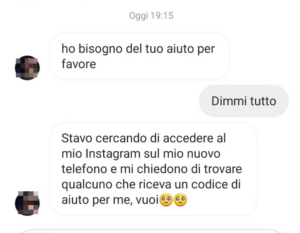

Esempio di contatto pervenuto in Direct da parte di un contatto compromesso

In questo caso l’attaccante cerca di ottenere i codici di accesso scrivendo da un account conosciuto ma di cui ha già preso possesso.

In questo caso l’attaccante cerca di ottenere i codici di accesso scrivendo da un account conosciuto ma di cui ha già preso possesso.

In alcuni casi invece abbiamo riscontrato delle frodi avvenute attraverso un furto di password (magari utilizzata anche per altri social network o e-mail), in questo caso la frode si sarebbe potuta evitare con un’attività di dark web monitoring che consiste in una scansione delle risorse sul web e darkweb alla ricerca di informazioni riservate relative all’organizzazione.

Se desideri avere maggiori informazioni su come proteggere i tuoi Social network aziendali contattaci per una consulenza a info@backloop.biz